题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

在RSTP中,为防止二层网络被恶意用户侵占设置了很多可选的保护功能。那么以下关于TC-BPDU功能的描述,正确的是()。

A.缺省情况下,设备处理最大数量的拓扑变化报文所需时间是HelloTime

B.启用该功能后,对于其他超出闽值的TCBPDU报文,定时器到期后设备只对其统一处理一次

C.防TC-BPDU攻击功能可在所有接口下配置启用

D.缺省情况下,设备在指定时间内处理拓扑变化报文的最大数量是2

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

A.缺省情况下,设备处理最大数量的拓扑变化报文所需时间是HelloTime

B.启用该功能后,对于其他超出闽值的TCBPDU报文,定时器到期后设备只对其统一处理一次

C.防TC-BPDU攻击功能可在所有接口下配置启用

D.缺省情况下,设备在指定时间内处理拓扑变化报文的最大数量是2

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

更多“在RSTP中,为防止二层网络被恶意用户侵占设置了很多可选的保…”相关的问题

更多“在RSTP中,为防止二层网络被恶意用户侵占设置了很多可选的保…”相关的问题

A.GRE是一种通用隧道协议,属于二层隧道协议

B.当从Gi接口收到GRE封装的包时,首先要进行GRE的解封装,然后再查找上下文,将解开的IP包通过GPRS网络送给相应的用户

C.对使用GRE的用户,在发送用户的包时,先对用户的IP包进行一次GRE封装,然后再从Gi接口发送

D.对某些网络层协议的数据报进行封装,使这些被封装的数据报能够在另一个网络层协议(如IP)中传输

A.确保每个用户都有自己唯一的帐户。

B.允许多个用户共享一个通用帐户。

C.确保将安全信息和事件管理(SIEM)设置为警报。

D.通知用户一次只能有一个用户使用该帐户。

A.可以压缩与去除页面中无用的空行、回车等内容,有效缩减页面大小

B.支持多种内容格式的智能压缩,有效减少用户传输内容的大小

C.可以提高站点的整体安全性,防止源站服务器帐号被爆力破解

D.可实现视频、音频点播的随机拖拽播放功能

A.如果是华为交换设备,则RSTP会转换到STP模式。STP的交换设备被撤离网络后,运行RSTP的交换设备可迁移回到RSTP模式

B.RSTP可以和STP互操作,但是此时丧失快速收敛等RSTP优势

C.RSTP和STP不可互操作,会进行独立运算

D.如果是华为交换设备,则STP会转换到RSTP模式,并且可以运行。RSTP的交换设备被撤离网络后,运行STP的交换设备可迁移回到RSTP模式

A.攻击者可能在模型中植入后门并实施高级攻击;由于AI模型的不可解释性,在模型中植入的恶意后门难以被检测

B.攻击者同样可以在判断阶段对要判断的样本加入少量噪音,刻意改变判断结果,影响AI模型推理能力

C.训练模型时的样本往往覆盖性不足,使得模型鲁棒性不强;模型面对恶意样本时,无法给出正确的判断结果

D.在用户提供训练数据的场景下,攻击者能够通过反复查询训练好的模型获得用户的隐私信息

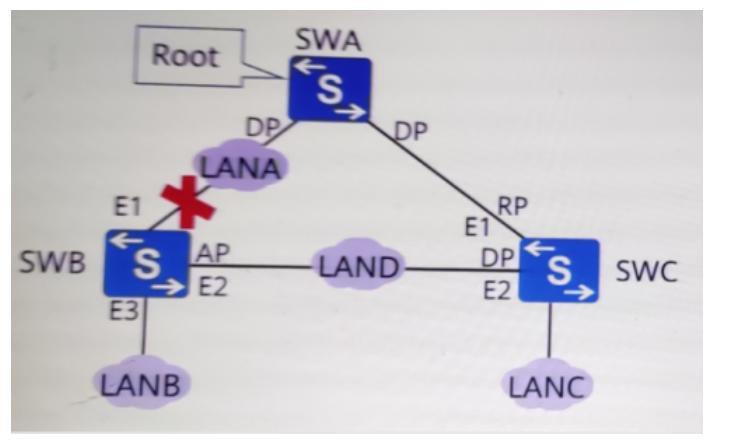

在如图所示的网络中,所有的交换机运行RSTP协议,加入SWB的E1接口故障后,RSTP的处理过程是()。

A.SWB删除MAC地址表中以E1为目的的端口的端口项

B.在所有非边缘转发端口上向外发送拓扑改变通知(ToipologyChangeNotication),通知其他交换机网络中出现了拓扑改变

C.重新计算生成树,SWB选举E2为新的根端口

D.在所有的转发端口上向外发送拓扑改变通知(ToipologyChangeNotication),通知其他交换机网络中出现了拓扑改变

A.消息安全

B.节点安全

C.信道安全

D.应用安全

A.MP-BGPEVPN协议基于工业标准,支持厂商互联

B.支持VTEP的发现和认证,可免组播部署,同时防止伪造VTEP攻击

C.通过控制面学习终端的二三层信息,有利于VXLAN网络的健壮性和扩展性

D.通过开启arp抑制功能,大大减少网络中的arp泛洪

E.支持anycastgateway,可优化东西向流量、提供三层网关冗余,并支持主机迁移

F.EVPN协议支持多归,可以为主机二层连接提供冗余

A.合法用户由于误操作造成网络或系统不能正常提供服务

B.恶意用户利用系统的安全漏洞对系统进行未授权的访问或破坏

C.恶意用户利用发送虚假电子邮件、建立虚假服务网站、发送虚假网络消息等方法

D.恶意用户利用病毒、蠕虫、特洛伊木马等其他恶意代码破坏网络可用性或窃取网络中数据

A.利用端口物理信息标识用户

B.利用anti-mac解决

C.用户二层隔离和受控互访

D.防御IPspooling