题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

[单选题]

如果发现网络变得很慢,经过观察,发现网络冲突增加很多,那么以下哪种情况不会引起此类故障?()

A.有网卡工作不正常

B.电缆太长

C.电缆断路

D.网络流量增大

查看答案

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

A.有网卡工作不正常

B.电缆太长

C.电缆断路

D.网络流量增大

如果结果不匹配,请 联系老师 获取答案

如果结果不匹配,请 联系老师 获取答案

更多“如果发现网络变得很慢,经过观察,发现网络冲突增加很多,那么以…”相关的问题

更多“如果发现网络变得很慢,经过观察,发现网络冲突增加很多,那么以…”相关的问题

A.1+2+4+5+6

B.1+2+3+5+6

C.1+2+3+4+6

A.能够保证信息传输过程中的保密性

B.能够对发送者的身份进行认证

C.如果接收者对报文进行篡改,会被发现

D.网络中的一用户不能冒充另一用户作为发送者和接收者

E.无

A.这种布置阻止了任何直接流入子网或DMZ的流量

B.内部筛选路由器作为第三道防线,这个路由器拒绝所有不是从堡垒主机进来的流量,并且只向外发送经过堡垒主机的流量

C.黑客想要访问你的网络必须攻破这三个单独的设备而不被发现

D.内部用户可以不通过堡垒主机则就能访问Internet,也是这种拓扑结构的优点

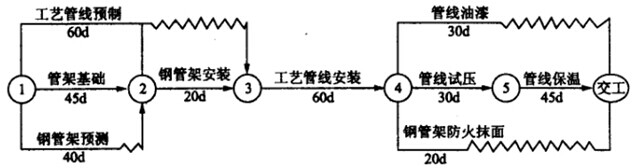

(1)当工程进行了1个月时,将实际进度与网络计划进行比较发现,钢管架预制拖后5d。 (2)当工程进行了5个月时,又将实际进度与网络计划进行比较发现,工艺管线安装拖后20d。

(1)当工程进行了1个月时,将实际进度与网络计划进行比较发现,钢管架预制拖后5d。 (2)当工程进行了5个月时,又将实际进度与网络计划进行比较发现,工艺管线安装拖后20d。【问题】 1.实际进度与计划进度如何进行比较? 2.网络计划经过一段时间实施后,如原计划不能满足工期要求,需要用什么方法进行调整? 3.第一次检查后如何调整?请画出调整后的双代号网络图? 4.第二次检查后如何调整?请画出调整后的双代号网络图?

A.网页被篡改

B.数据被篡改

C.核心数据被窃取

D.数据库所在服务器被攻击变成傀儡主机

E.运行云上虛拟机的物理服务器损坏

B、对“证据”的“捕获”按优先顺序进行,也就是从最易变化的证据开始到最不易变化的证据结束(这在很大程度上取决于信息安全事件的性质)

C、尽可能恢复已发现的被删除文件和其他数据

D、揭示IP地址、主机名、Web站点信息

E、提取应用软件和操作系统使用的隐藏、临时和交换文件的内容